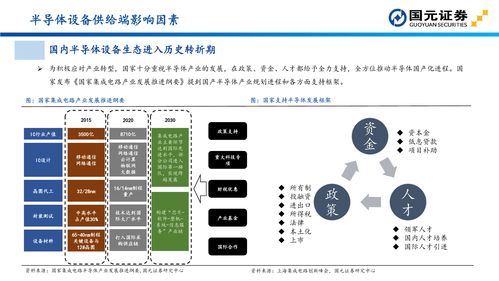

危险的外围设备 Windows与Linux系统的计算机内部安全隐患研究

在当今数字化时代,计算机系统的安全性已成为个人、企业和政府机构关注的焦点。传统的安全研究往往集中于操作系统、应用程序和网络层面,而对计算机物理硬件,特别是外围设备所带来的内部安全隐患,却常常被低估。本文旨在探讨连接至Windows和Linux系统的外围设备如何成为计算机内部安全的薄弱环节,并分析其潜在风险及防护策略。

一、外围设备:被忽视的攻击向量

外围设备,如USB驱动器、外部硬盘、键盘、鼠标、打印机,甚至看似无害的手机充电线(如经过改装的恶意USB线缆),都可能成为攻击者入侵系统的桥梁。这些设备直接与计算机的输入/输出系统交互,通常享有较高的系统权限或信任级别。攻击者可以利用这一点,通过植入恶意固件、伪装成合法设备或利用驱动程序漏洞,在操作系统层面之下(例如,在固件或硬件抽象层)执行恶意代码。这种攻击方式往往能够绕过传统基于软件的安全防护措施,如防病毒软件和防火墙。

二、Windows与Linux系统的风险异同

1. Windows 系统

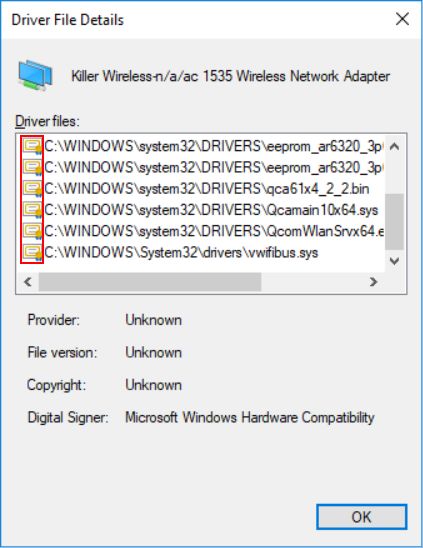

Windows因其庞大的用户基数成为主要攻击目标。其对外围设备的即插即用(PnP)支持非常成熟,但这也意味着一旦恶意设备被识别为“信任”设备,系统可能会自动加载其驱动,从而为恶意代码执行打开大门。历史上,诸如“BadUSB”之类的攻击概念已证明,通过篡改USB设备固件,可以将其伪装成键盘(HID设备),并自动输入恶意指令。Windows的驱动程序模型相对封闭,但第三方驱动程序签名机制的漏洞也曾被利用。Windows通常默认启用自动运行功能(虽然后续版本已加强控制),这为通过可移动存储设备传播恶意软件提供了便利。

2. Linux 系统

Linux系统通常被认为更安全,部分原因在于其权限模型和开源特性。这并不意味着它对硬件攻击免疫。Linux内核处理USB等设备的方式同样可能存在漏洞。由于Linux系统多用于服务器和关键基础设施,针对其的外围设备攻击可能更具破坏性。攻击者可能利用内核模块(驱动)的漏洞,或针对特定的系统服务(如udev设备管理器)进行攻击。Linux社区对安全响应迅速,但系统管理员若未能及时更新内核和驱动程序,风险依然存在。许多Linux发行版对即插即用的配置可能不如Windows严格,但默认权限设置(如非root用户对某些设备节点的访问限制)提供了一层天然屏障。

三、主要安全隐患类型

- 固件攻击:设备自身的固件被恶意修改,使其在连接时向主机系统注入恶意代码或建立隐蔽通信通道。

- 伪装设备:恶意外围设备伪装成合法的人机接口设备(如键盘),模拟用户输入,执行命令、安装后门或窃取数据。

- 驱动程序漏洞利用:利用操作系统或第三方设备驱动程序中的安全漏洞,提升权限或执行任意代码。

- 数据泄露通道:被入侵的设备(如被植入恶意芯片的打印机)可能成为数据外泄的物理通道。

- 电源相关攻击:通过恶意设计的充电端口或设备,进行“电压过载”攻击,造成物理硬件损坏。

四、防护策略与最佳实践

- 物理安全管控:严格控制对计算机物理端口的访问,特别是在敏感环境中。使用端口锁或禁用不必要的USB等端口。

- 设备白名单:在企业环境中,部署设备控制解决方案,仅允许授权和经过验证的外围设备接入系统。

- 系统与驱动更新:无论Windows还是Linux,都必须及时安装操作系统和安全补丁,更新设备驱动程序至最新安全版本。

- 最小权限原则:在Linux下,合理配置用户和组对设备文件的访问权限。在Windows下,使用标准用户账户而非管理员账户进行日常操作。

- 禁用自动执行:在Windows中彻底禁用可移动媒体的自动运行功能。在Linux中,谨慎配置udev规则和自动挂载行为。

- 安全意识培训:教育用户不要随意连接来源不明或拾获的外围设备,这是防御此类攻击最经济有效的一环。

- 硬件安全模块:对于关键系统,考虑使用具有硬件级安全验证的外围设备,或部署专门的安全监控硬件。

- 网络隔离:对处理敏感任务的计算机进行适当的网络隔离,即使其通过外围设备被入侵,也能限制攻击横向移动的范围。

五、结论

计算机的内部安全是一个多层次、多维度的挑战。外围设备作为连接数字世界与物理世界的接口,其安全性不容忽视。无论是广泛使用的Windows系统,还是以稳定安全著称的Linux系统,都面临着来自恶意硬件设备的威胁。防御此类威胁需要采取纵深防御策略,结合严格的技术管控、及时的软件维护和持续的用户教育。随着物联网(IoT)设备的激增和供应链攻击的复杂化,围绕计算机软硬件及外围设备的安全研究与实践将变得愈发重要。安全从业人员和普通用户都必须提升对“硬件攻击面”的认识,将物理安全视为整体网络安全架构中不可或缺的一环。

如若转载,请注明出处:http://www.hualianruanjian.com/product/80.html

更新时间:2026-04-15 05:39:30